Внимание. Данный текст — устарел, я написал новую статью Смарт-карты и программирование (java), где в качестве языка примеров используется Java, а не C/C++. Если вы хотите просто узнать о смарт-картах, то читайте новую статью.

В новом тексте исправлены ошибки, уточнены формулировки, а также добавлены новые примеры, например, работа с контактными картами памяти SLE5542. Кроме того, там теперь есть оглавление.

Это статья о смарт-картах и о том, как писать софт для работы с ними. Никакого опыта в предметной области от вас не требуется, только знание C и C++ для понимания примеров кода, а также базовых структур данных, битов, байтов, указателей, malloc/new/free/delete и так далее. Все примеры ориентированы на unix-окружение, в первую очередь это linux и mac os x. Windows и мобильные операционные системы не рассматриваются.

Для всех примеров кода вам нужен десктопный терминал-ридер для смарт-карт. Для некоторых примеров подойдёт USB-крипто-токен — они работают через тот же интерфейс, что и смарт-карты.

Ещё в этом тексте будет очень много новых англоязычных терминов, сокращений, ссылок на международные стандарты и спецификации. Слишком глубоко в детали я вдаваться не стану, но буду ссылаться на внешние документы.

Очень желательно знать английский язык, так как все оригинальные стандарты и спецификации написаны на нём.

Первые примеры будут на С — это язык библиотеки pcsc, а затем переключусь на C++11 и собственную библиотеку-обёртку над pcsc.

Примерный план статьи:

- как подключиться к библиотеке;

- как подключиться к терминалу;

- базовые сведения об архитектуре PC/SC, терминология;

- базовые сведения о коммуникации с картой;

- несколько простейших примеров с картами;

- работа с «тупыми» бесконтактными картами памяти Mifare;

- более подробно о работе с микропроцессорными картами;

- пример работы с банковской картой.

Стандарты¶

Я буду очень много ссылаться на стандарты, поэтому для более глубокого понимания вам нужно обязательно иметь их под рукой. К сожалению, стандарты ISO/IEC недоступны для свободного скачивания, однако их можно найти в интернете. Русские переводы соответствующих стандартов, однако, доступны и ссылки на них вы найдёте в тексте статьи, а также в самом конце.

Многие другие стандарты доступны для свободного скачивания. Ссылки на них также в конце статьи.

Перед началом чтения рекомендую ознакомиться со статьй в википедии о смарт-картах — https://ru.wikipedia.org/wiki/Смарт-карта, там описаны все базовые и элементарные вещи, которые я не хочу повторять.

Оборудование и средства разработки¶

Статья полностью посвящена работе с чиповыми картами на десктопе, в качестве устройства для считывания бесконтактных карт используется очень популярный девайс ACS ACR122U, он подключается по USB, имеет драйвера для всех операционных систем и позволяет выполнять многие NFC-операции. Его легко купить как в России, так и заказать из Китая.

❈ ❈ ❈

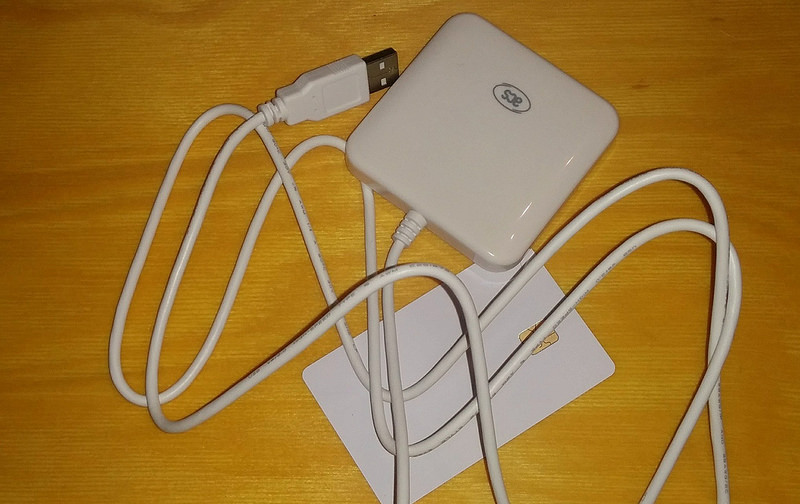

Для чтения смарт-карт с контактной площадкой я буду пользоваться другим терминалом — ACS ACR38U-I1, это тоже очень популярный и недорогой девайс.

Драйверы для этих устройств можно скачать с официального сайта производителя:

- для ACS ACR122U — http://www.acs.com.hk/en/driver/3/acr122u-usb-nfc-reader/

- для ACS ACR38U-I1 — http://www.acs.com.hk/en/products/199/acr38u-i1-smart-card-reader/

Впрочем, драйвера для обоих устройств одинаковые, достаточно скачать и установить любой из пакетов. В линуксе всё должно работать сразу без дополнительных действий.

Вам может пригодиться документация к API этих терминалов (версии на момент написания статьи — 8 апреля 2017 г.):

- для ACS ACR122U — http://www.acs.com.hk/download-manual/419/API-ACR122U-2.03.pdf

- для ACS ACR38U-I1 — https://www.acs.com.hk/download-manual/105/REF-ACR38x-CCID-6.05.pdf

Дальше по тексту я буду называть считыватели (ридеры) смарт-карт или NFC-карт терминалами.

Ещё нам понадобится для экспериментов несколько разных пластиковых карт с чипом. Например:

- банковские чиповые карты, включая карты с NFC (MasterCard PayPass, Visa PayWave);

- стандартная белая пустая бесконтактная карта из комплекта ACR122U («фабричная NFC-карта», Mifare Classic 1K);

- стандартная белая пустая контактная карта (например, SLE5542);

- Универсальная Электронная Карта (УЭК, хоть для чего-то пригодилась!);

- московская транспортная карта Тройка;

- новосибирская Единая Транспортная Карта;

- или транспортная карта вашего города;

- российский биометрический загранпаспорт (в нём есть NFC-чип),

- USB-токены (например, yubikey),

- NFC-метки.

❈ ❈ ❈

Базовая операционная система для экспериментов — Mac OS X El Capitan или Debian/Ubuntu linux. Скорее всего, всё будет работать и с другими версиям Mac OS X и другими разновидностями линукса. Язык программирования — C и C++. Компилятор — gcc (linux) или clang-gcc (Mac OS X). Все примеры условно кроссплатформенные и должны без модификаций собираться на linux (debian/ubuntu) и Mac OS X. Для сборки используется GNU make.

Традиционный дисклеймер: в работе я активно использую терминал и shell. Все примеры запуска команд приводятся для shell-сессии вместе с выводом работы.

Весь код лежит в моём репозитории на гитхабе. Фрагменты кода в тексте статьи предназначены только для иллюстрации и не обязательно дословно соответствуют коду соответствующего примера.

Я рекомендую такой процесс работы с текстом:

- скачайте репозиторий с гихаба

git clone https://github.com/sigsergv/pcsc-tutorial.git- или архив https://github.com/sigsergv/pcsc-tutorial/archive/master.zip

- установите все нужные для компиляции программы и библиотеки

- в debian/ubuntu:

sudo apt install libpcsclite-dev gcc pcscd make - в Macos нужно установить Command Line Tools for Xcode, инструкции найдёте в интернете

- в debian/ubuntu:

- читайте текст

- изучайте примеры кода

- компилируйте и запускайте программы из соответствующего каталога

- модифицируйте программы как угодно.

Даже если у вас нет терминала для экспериментов, всё равно читайте разделы с примерами, там я тоже рассказываю о теоретических аспектах.

Весь код выпущен под лицензией New BSD License, вы можете его использовать где угодно при условии сохранения ссылки на автора или репозиторий на гитхабе. Код написан исключительно для образовательных целей и не соответствует критериям промышленного качества.

Репозиторий разбит на каталоги с именами example-01, example-02 и так далее. В каждом каталоге программа собирается командой make, итоговый бинарный файл называется так же, как и каталог. В некоторых примерах собирается несколько исполнимых файлов.

Отладка в Macos¶

Начиная с версии Yosemite, в Macos появился штатный инструмент для мониторинга работы ридеров смарт-/nfc-карт. Включается он вот такой командой перед подключением терминала к USB-порту:

% sudo defaults write /Library/Preferences/com.apple.security.smartcard Logging -bool true

После этого можно смотреть логи из shell-сессии:

% syslog -w -k Sender com.apple.ifdreader

Mar 10 21:23:03 mba com.apple.ifdreader[64546] <Notice>: card in

Mar 10 21:23:03 mba com.apple.ifdreader[64546] <Notice>: ATR:3b 8f 80 01 80 4f 0c a0 00 00 03 06 03 00 01 00 00 00 00 6a

Mar 10 21:23:04 mba com.apple.ifdreader[64546] <Notice>: card out

Режим логирования выключается автоматически при отключении устройства от USB-порта. Вручную логирование отключается так:

% sudo defaults write /Library/Preferences/com.apple.security.smartcard Logging -bool false

Очень удобно открыть лог в отдельном окне shell-сессии и оставить там работать.

Отладка в linux¶

Сначала останавливаем демон pcscd, а затем запускаем его в режиме показа отправляемых команд в отдельной shell-сессии:

% sudo service pcscd stop

% sudo pcscd --apdu --foreground

00000000 APDU: FF CA 00 00 0A

00000591 SW: 9C 0C AA 99 0A 4F 0C A0 00 00 90 00

...

Программные библиотеки¶

В Macos для разработчика фактически доступен только один интерфейс для работы со смарт-картами и NFC-картами, он реализован в виде нескольких системных сервисов, а его интерфейсная часть — фреймворк PCSC. PCSC расшифровывается как Personal Computer/Smart Card и является портом (с практически идентичным API) с Windows. Изначально в Macos включалась библиотека pcsc-lite и демон pcscd, однако позднее внутренности были полностью переделаны, демон pcscd исключён, но API остался прежним.

PC/SC является спецификацией, предложенной PC/SC Workgroup, именно работе с ней (и только с ней!) посвящена эта статья.

К сожалению, мне не удалось найти официальной документации на PCSC для Macos, но можно пользоваться документаций проекта pcsc-lite, только имейте в виду, что некоторые описанные там вещи в Macos не поддерживаются.

Также в обновлённых заголовочных файлах в Macos вместо windows-типов используются стандартные из gcc, например, вместо LONG — int32_t. В моём коде я буду использовать именно windows-типы для всех pcsc-функций, как это принято в оригинальной библиотеке pcsc-lite. Эти типы подключаются в заголовочном файле wintypes.h.

Ссылка на документацию: https://pcsclite.apdu.fr/api/group__API.html

Этот текст посвящён исключительно PC/SC, другие низкоуровневые команды, протоколы и спецификации не рассматриваются. Работа с NFC также происходит исключительно через PC/SC.

example-01: инициализация библиотеки¶

Для этого примера можно использовать оба типа терминалов: для бесконтактных и контактных чиповых карт.

Начнём с импорта заголовочных файлов PCSC. В Macos и linux они отличаются, поэтому я использую директивы условной компиляции:

#ifdef __APPLE__

#include <PCSC/pcsclite.h>

#include <PCSC/winscard.h>

#include <PCSC/wintypes.h>

#else

#include <pcsclite.h>

#include <winscard.h>

#include <wintypes.h>

#endif

Первая задача:

- подключиться к библиотеке PC/SC;

- получить список доступных терминалов;

- напечатать его;

- отключиться.

Все функции из API возвращают код статуса. Если функция завершилась успешно, то возвращается константа SCARD_S_SUCCESS. Все остальные данные возвращаются через аргументы функции, в которых передаётся адрес нужной переменной. При необходимости нужно самостоятельно выделять и освобождать память для объектов.

Подключение (инициализация) происходит через функцию SCardEstablishContext(), в неё передаётся адрес переменной sc_context типа SCARDCONTEXT, эту переменную нужно затем передавать в вызовы других функций библиотеки.

LONG result;

SCARDCONTEXT sc_context;

result = SCardEstablishContext(SCARD_SCOPE_SYSTEM, NULL, NULL, &sc_context);

if (result != SCARD_S_SUCCESS) {

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

printf("Connection to PC/SC established\n");

Дальше нужно получить список терминалов, это делается через функцию SCardListReaders(). Сначала мы её вызываем с третьим аргументов выставленным в 0, это говорит библиотеке, что нужно вычислить, сколько необходимо байтов для хранения этого списка, это значение сохраняется в переменной readers_size. Ранее полученный «контекст» sc_context передаём первым аргументом.

DWORD readers_size;

result = SCardListReaders(sc_context, NULL, 0, &readers_size);

if (result != SCARD_S_SUCCESS) {

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

В случае ошибки мы освобождаем контекст вызовом функции

SCardReleaseContext(), это нужно делать обязательно!

Дальше нужно получить и прочитать список. Он представляет собой набор строк, разделённых нулевым байтом. Это популярный в windows формат представления строковых списков, который обычно называется double-null-terminated string . По сути это идущие подряд одна за другой NULL-terminated строки, плюс ещё один NULL в конце блока. Список из трёх строк one, two, three в таком представлении будет выглядеть в памяти списком байтов: one\0two\0three\0\0.

LPSTR readers;

readers = calloc(1, readers_size);

result = SCardListReaders(sc_context, NULL, readers, &readers_size);

if (result != SCARD_S_SUCCESS) {

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

printf("Found readers:\n");

int n = 0;

for (int i = 0; i < readers_size - 1; ++i) {

++n;

printf(" Reader #%d: %s\n", n, &readers[i]);

while (readers[++i] != 0);

}

printf("total: %i\n", n);

В этом фрагменте мы сначала выделяем память под список строк функцией calloc() размером readers_size и затем передаём эту переменную в функцию SCardListReaders(), где она заполняется значениями.

Всё, теперь можно отключиться от библиотеки:

result = SCardReleaseContext(sc_context);

if (result != SCARD_S_SUCCESS) {

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

printf("Connection to PC/SC closed\n");

Собираем и запускаем. Вот как выглядит результат работы при двух подключенных терминалах:

% make && ./example-01

cd ../util && make

make[1]: `libutil.a' is up to date.

cc -Wall -c -o example-01.o example-01.c

cc -o example-01 example-01.o ../util/libutil.a -framework PCSC

Connection to PC/SC established

Found readers:

Reader #1: ACS ACR122U

Reader #2: ACS ACR38U-CCID

total: 2

Connection to PC/SC closed

❈ ❈ ❈

В следующих разделах с примерами я буду описывать только новые или важные моменты, а описанные в предшествующих разделах — не буду.

Важные моменты из первого примера

- Для доступа к NFC и смарт-карте мы пользуемся одной и той же библиотекой для смарт-карт — PC/SC.

- NFC-терминал видится библиотекой как считыватель смарт-карт.

- Перед началом использования терминала нужно в программе инициализировать библиотеку.

- В примере я «забыл» освободить ранее выделенную вызовом

calloc()память, не повторяйте моих ошибок.- Непосредственно с терминалом мы пока не работали, а только с общей библиотекой.

- В библиотеке и у меня используются «виндовые» названия типов, я так делаю специально, чтобы максимально соответствовать документации pcsc-lite.

example-02: Подключение к терминалу¶

Для этого примера можно использовать оба типа терминалов: для бесконтактных и контактных чиповых карт.

Идентификация карточного терминала происходит по его имени, мы получали список всех имён вызовом функции SCardListReaders(), а затем печатали его. Но теперь нам список не нужен, просто возьмём первый найденный. Если ни одного терминала не подключено, завершим программу.

// выделение памяти под список терминалов

LPSTR readers;

readers = calloc(1, readers_size);

result = SCardListReaders(sc_context, NULL, readers, &readers_size);

if (result != SCARD_S_SUCCESS) {

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

// возьмём первый терминал, 256 байтов должно хватить

char reader_name[256] = {0};

if (readers_size > 1) {

strncpy(reader_name, readers, 255);

} else {

printf("No readers found!\n");

return 2;

}

// освобождаем память

free(readers);

Здесь мы сохраняем имя терминала в переменной reader_name и освобождаем ранее выделенную память для переменной readers.

❈ ❈ ❈

Теперь нам нужно подключиться к выбранному терминалу. Делается это вызовом функции SCardConnect(), всего существует три режима:

- совместное (shared) подключение к терминалу со вставленной картой, терминалом могут использовать несколько программ одновременно;

- эксклюзивное подключение к терминалу со вставленной картой, только одна программа может использовать терминал;

- прямое (низкоуровневое, карта может отсутствовать) подключение напрямую к устройству, этот вариант я в этой статье не рассматриваю.

Так как подключение требует уже вставленной карты, нам необходимо сначала дождаться её появления в терминале. Для этого используется функция SCardGetStatusChange(), она блокирует исполнение кода, пока состояние указанного терминала (или терминалов) не изменится. Нужные терминалы указываются в структуре типа SCARD_READERSTATE, которая передаётся в функцию, в нашем случае он один.

SCARD_READERSTATE sc_reader_states[1];

sc_reader_states[0].szReader = reader_name;

sc_reader_states[0].dwCurrentState = SCARD_STATE_EMPTY;

result = SCardGetStatusChange(sc_context, INFINITE, sc_reader_states, 1);

if (result != SCARD_S_SUCCESS) {

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

Константа SCARD_STATE_EMPTY в поле dwCurrentState означает, что функция ждёт, когда будет вставлена карта. Если в терминале карта уже есть на момент вызова, функция успешно завершится сразу.

Успешное завершение (то есть с кодом SCARD_S_SUCCESS) означает, что можно подключаться. Хэндл соединения сохраняется в переменной reader, он должен использоваться для всех дальнейших операций с картой в терминале.

SCARDHANDLE reader;

DWORD active_protocol;

result = SCardConnect(sc_context, reader_name,

SCARD_SHARE_SHARED, SCARD_PROTOCOL_T0 | SCARD_PROTOCOL_T1,

&reader, &active_protocol);

if (result != SCARD_S_SUCCESS) {

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

if (active_protocol == SCARD_PROTOCOL_T0) {

printf(" Card connected, selected protocol: T=0.\n");

}

if (active_protocol == SCARD_PROTOCOL_T1) {

printf(" Card connected, selected protocol: T=1.\n");

}

При вызове SCardConnect() мы указываем режим совместного использования (SCARD_SHARE_SHARED), предпочитаемый протокол связи (в нашем случае SCARD_PROTOCOL_T0 или SCARD_PROTOCOL_T1), передаём адрес переменной reader, в которую будет сохранён хэндл для дальнейших операций с картой и адрес переменной active_protocol, куда сохраняется выбранный терминалом протокол связи.

Для связи терминала и смарт-карты (или NFC-карты) используется один из транспортных протоколов: T=1 или T=0. T=0 исторически первый, он байто-ориентированный. T=1 — более поздний, он блок-ориентированный. Оба протокола полу-дуплексные асинхронные. Вместо T=0 можно писать T0 и наоборот. Для T1/T=1 аналогично. На уровне приложения нас не особо интересует, какой именно протокол был выбран для установки соединения, однако эту информацию нужно сохранить — она понадобится позднее для отправки команд.

❈ ❈ ❈

Запросим у терминала его статус, для этого используется функция SCardStatus(). Обратите внимание, что мы не передаём sc_context, а только хэндл терминала.

char reader_friendly_name[MAX_READERNAME];

DWORD reader_friendly_name_size = MAX_READERNAME;

DWORD state;

DWORD protocol;

DWORD atr_size = MAX_ATR_SIZE;

BYTE atr[MAX_ATR_SIZE];

result = SCardStatus(reader, reader_friendly_name, &reader_friendly_name_size,

&state, &protocol, atr, &atr_size);

if (result != SCARD_S_SUCCESS) {

SCardDisconnect(reader, SCARD_RESET_CARD);

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

printf(" Card ATR: ");

print_bytes(atr, atr_size);

Для печати массива байтов я использую функцию

print_bytesиз библиотеки util, она лежит в этом же репозитории неподалёку. Константа MAX_READERNAME определена в заголовочных файлах библиотеки pcsc.

ATR (Answer-To-Reset) — это короткий (не более 33) массив байтов, который карта обязана передать терминалу при подключении. Если карта этого не делает за определённое время, считается, что она функционирует некорректно. В ATR содержится базовая информация о карте и технических параметрах соединения, но его формат довольно сложный и зависит от производителя чипа карты, установленных на ней «приложений» и так далее. ATR сохраняется в терминале всё время, пока карта подключена.

Структура ATR определена в разделе 8.2 стандарта ISO/IEC 7816-3.

❈ ❈ ❈

Отключаемся от терминала функцией SCardDisconnect(), константа SCARD_RESET_CARD указывает терминалу, что нужно «сбросить» карту, но не выключать и не извлекать её:

// отключение от терминала

result = SCardDisconnect(reader, SCARD_RESET_CARD);

if (result != SCARD_S_SUCCESS) {

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

После этой команды хэндл в переменной reader больше нельзя использовать для операций с терминалом.

❈ ❈ ❈

Программа готова, вот результат её компиляции и выполнения (в дебиане, на чистой «фабричной» NFC-карте и терминале ACR122U):

% make && ./example-02

cd ../util && make

make[1]: `libutil.a' is up to date.

cc -Wall -c -o example-02.o example-02.c

cc -o example-02 example-02.o ../util/libutil.a -framework PCSC

Connection to PC/SC established

Use reader 'ACS ACR122U'

Card connected, selected protocol: T1.

Card ATR: 3B 8F 80 01 80 4F 0C A0 00 00 03 06 03 00 01 00 00 00 00 6A

Connection to PC/SC closed

А вот результат выполнения на терминале ACR38U и чистой «фабричной» карте с контактной площадкой:

% ./example-02

Connection to PC/SC established

Use reader 'ACS ACR38U-CCID'

Card connected, selected protocol: T0.

Card ATR: 3B 04 A2 13 10 91

Connection to PC/SC closed

Важные моменты из этого примера

- Нужно в явном виде дожидаться готовности ридера и появления в нём карты.

- Перед началом работы с терминалом нужно к нему явным образом подключиться функцией

SCardConnect().- Полученный хэндл соединения нужно использовать во всех операциях с терминалом.

- После окончания работы с картой или терминалом нужно явно отключиться функцией

SCardDisconnect(), если этого не сделать, но ридер может «зависнуть» и потребуется его физическое переподключение.- Карта при подключении к терминалу обязана сразу же передать свой ATR.

- ATR не является идентификатором карты и не содержит идентификатор карты. Все карты одного типа могут иметь одинаковый ATR.

- В интернете есть вебсервис, которым можно парсить ATR: http://smartcard-atr.appspot.com/

- У меня в репозитории есть собственная реализация парсера ATR, об этом я напишу ниже.

- Поэкспериментируйте с ATR разных карт или NFC-меток.

- Вы можете вместо карты поднести к терминалу, например, смартфон с включённым NFC и терминал его распознает.

- У бесконтактной карты (NFC) нет ATR, он генерируется терминалом на основании других данных, который терминал получается от карты при инициализации соединения.

Теория: архитектура PC/SC¶

Термины и сокращения¶

Сначала несколько терминов и сокращений, которые активно используются в стандартах (и дальше у меня в тексте).

- ICC

- Integrated Circuit Card, Карта на интегральной схеме, «смарт-карта» — пластиковая карта со встроенным чипом и контактной площадкой.

- PICC

- Proximity Integrated Circuit Card, Бесконтактная карта на интегральной схеме (название по ГОСТ Р ИСО/МЭК 14443-1) — пластиковая карта со встроенным чипом и радиоинтерфейсом. В ГОСТ 14443-1 указано детальнее: Бесконтактная карта на интегральной схеме или другой объект, обмен данными с которой(ым) осуществляется посредством индуктивной связи в непосредственной близости от терминального оборудования.

- VICC

- Vicinity Integrated Circuit Card, Бесконтактная карта на интегральной схеме дальнего действия (на расстояниях около 1 м.) Я это сокращение тут упомянул только для общего развития, об этом протоколе я писать не буду.

- IFD

- Interface Device, Интерфейс/устройство сопряжения (название по ГОСТ Р ИСО/МЭК 7816-7), устройство считывания карт, карточный терминал, «ридер».

- PCD

- Proximity Coupling Device, IFD для PICC, NFC-ридер, NFC-сканер.

❈ ❈ ❈

В стандартах и спецификациях приняты определённые соглашения относительно записи байтов и байтовых массивов. Размер байта — 8 бит. Нотация для байта следующая: пара hex-символов в верхнем регистре, например 02 или F1. В некоторых документах встречается такая запись: 02h или F1h.

Байтовые массивы записываются в виде списка байтов, разделённых пробелами: 00 0A 00 12 AC. Это именно списки байтов в том виде, в каком они хранятся в памяти или передаются по каналу связи. Указанный выше список транслируется в инициализатор C-массива следующим образом: {0x00, 0x0A, 0x00, 0x12, 0xAC}.

Байт F9 состоит из двух полубайтов (по-английски — nibble): F и 9. Запись вида 0X означает: «все байты, в которых первый/старший полубайт равен 0».

Биты, из которых состоит байт принято нумеровать справа налево в бинарной записи. Например, байт C5 в битовом представлении выглядит так: 1 1 0 0 0 1 0 1. А биты нумеруются так:

| b8 | b7 | b6 | b5 | b4 | b3 | b2 | b1 |

|---|---|---|---|---|---|---|---|

| 1 | 1 | 0 | 0 | 0 | 1 | 0 | 1 |

Для обозначения чисел используется C-нотация, например, 0x12A9 или 0x35. Иногда ещё указывается, в каком виде кодируется число — little endian / big endian. Однако в этой предметной области принят по умолчанию вариант big endian.

В статье я буду придерживаться этих соглашений.

Иерархичная модель¶

Смарт-карта фактически является миниатюрным компьютером с микропроцессором, памятью и операционной системой. Внешние системы не имеют прямого доступа к данным на нём и должны пользоваться предоставляемым интерфейсом (контактная площадка или радиоинтерфейс). Обычно у смарт-карт нет собственного питания и они получают его от терминала через контактную площадку (ICC) или индукционную катушку (PICC).

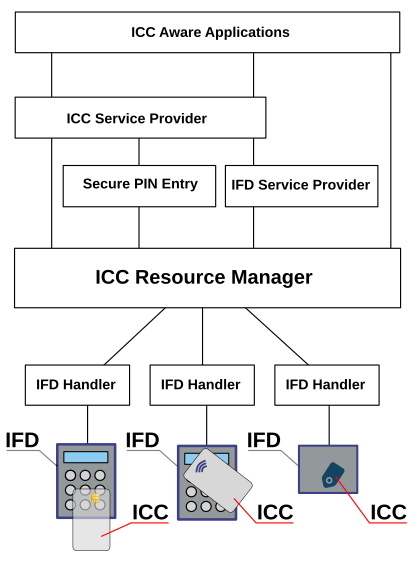

Цель спецификации PC/SC Workgroup — предоставить единый унифицированный интерфейс для работы с любыми IFD/PCD. Спецификации PC/SC доступны для свободного скачивания на сайте организации: https://www.pcscworkgroup.com/specifications/

Архитектура PC/SC иерархичная.

На самом нижнем уровне находятся физические устройства для считывания (терминалы для чтения карт) — IFD/PCD и собственно карты — ICC/PICC. У каждого IFD может быть свой способ подключения (USB, COM, Firewire и т.д.), свой собственный протокол для работы через порт подключения.

Уровнем выше располагаются IFD Handler, по сути это что-то вроде драйверов, которые преобразуют специфичный интерфейс каждого IFD в унифицированный интерфейс, который используется уровнем выше.

На следующем уровне — ICC Resource Manager, менеджер ресурсов — это ключевой компонент всей инфраструктуры, он должен быть единственным и, скорее всего, предоставляется операционной системой. ICC Resource Manager управляет доступом до всех ICC и FD, отслеживает появление в системе новых терминалов, подключение и отключение ICC/PICC. Также задачей менеджера является разделение доступа до IFD и транзакции. Именно через него должны проходить все коммуникации между прикладным/системным ПО и ридерами. Никакое другое ПО не должно иметь самостоятельного доступа до непосредственно IFD Handler. Однако, терминал вполне может быть доступен как USB-устройство, например, то есть какой-то другой драйвер может работать параллельно с IFD handler.

В линуксе роль ICC Resource Manager выполняет демон pcscd из состава pcsc-lite. В макоси и windows менеджер является стандартной частью операционной системы.

Выше ICC Resource Manager находятся все остальные компоненты (сервис-провайдеры) и программы операционной системы. Они могут работать как напрямую через менеджер, так и через друг-друга. На картинке выше нарисовано несколько таких сервис-провайдеров. Более подробно о них написано во вводной части к спецификации PC/SC. Один из самых распространённых сервис-провайдеров — крипто-провайдер, который предоставляет для прикладных приложений унифицированный интерфейс взаимодействия с криптографическими приложениями на ICC/PICC.

На последнем уровне находятся прикладные приложения. Они могут работать как с промежуточными сервис-провайдерами, так и напрямую с ICC Resource Manager. Естественно, приложение должно уметь работать с интерфейсом сервис-провайдера или с низкоуровневым интерфейсом менеджера.

Я лишь коротко рассказал об основных компонентах в архитектуре PC/SC, детально они описаны в официальном стандарте. Дальше в тексте я буду очень активно использовать только что описанные термины и сокращения, например, вместо «терминал» я буду писать «IFD», вместо «смарт-карта» — «ICC», а вместо «NFC-карта» — «PICC».

Схема работы IFD и ICC¶

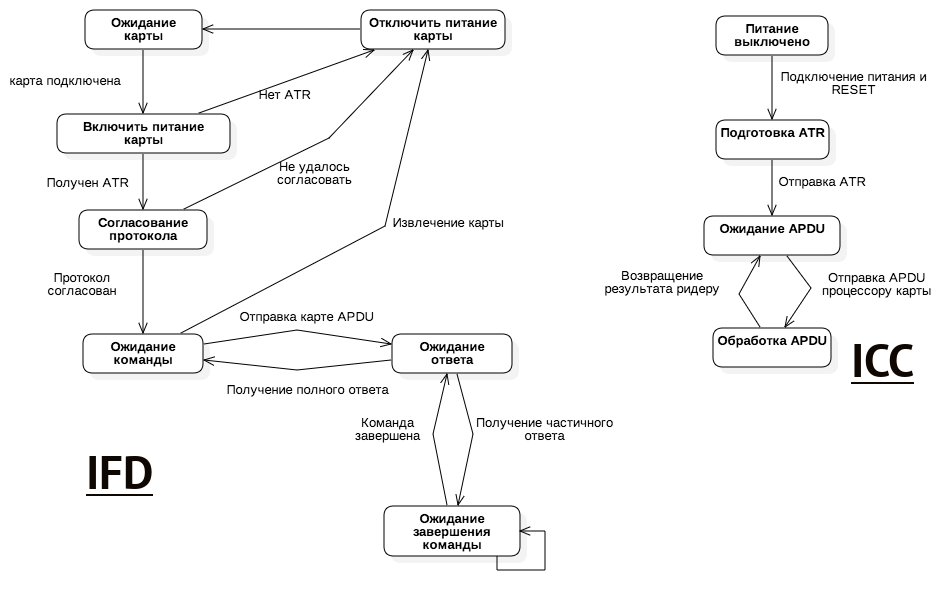

Рассмотрим сначала диаграмму состояний IFD и ICC (напомню, что ICC — это чиповая карта с контактной площадкой, в этом разделе рассматриваются только они).

Концептуально действительно всё просто: при подключении карты (подаче питания) отправляется сигнал RESET. Это делается через выделенную контактную площадку RST. Чип на карте понимает, что пришло питание и пошёл процесс инициализации, значит нужно отправить назад специальный байтовый массив ATR (расшифровывается как Answer-to-Reset). Карта должна это сделать очень быстро, иначе IFD посчитает её неисправной и прекратит взаимодействие.

О структуре ATR я, возможно, напишу в другой статье — эта тема очень сложная. Однако отмечу два важных момента:

- ATR генерируется микропроцессором чиповой карты с контактной площадкой.

- В ATR содержится необходимая для дальнейшей работы информация: протоколы, код производителя, параметры протоколов и так далее. ATR не является идентификатором карты! Главная его цель — корректная инициализация оборудования для дальнейшей работы.

Когда IFD получает ATR, он его парсит, извлекает нужные для корректного соединения параметры и переключается в готовый для дальнейшего взаимодействия режим. В этом режиме коммуникации между IFD и ICC происходят путём отправки и получения TPDU — Transport Protocol Data Unit. А между ICC и прикладными программами общение происходит посредством APDU — Application Protocol Data Unit. Отправка APDU и обработка ответов — это главное, чем занимается программа, работающая с PC/SC. ICC преобразует APDU в TPDU и наоборот.

Схема работы PCD и PICC¶

Напомню, что для бесконтактных карт IFD называется PCD — Proximity Coupling Device.

Существует два типа PICC, отличающихся по сигнальному интерфейсу, они обозначаются как Type A и Type B. Оба типа определены в разделе 7 стандарта ISO/IEC 14443-2. Оба типа карт используют одну и ту же частоту — 13,56 МГц, но у них разные низкоуровневые и радиочастотные характеристики, а также разные схемы инициализации.

Процесс инициализации бесконтактной карты устроен существенно сложнее, чем для контактной. Бо́льшую его часть занимает так называемый цикл антиколлизии. Коллизия возникает, когда в электромагнитное поле PCD попадает более одной карты одновременно и PCD должен эти карты отличить друг от друга. Алгоритм этого процесса весьма сложный и занимает несколько десятков страниц описания в стандартах ISO/IEC 14443-2 и ISO/IEC 14443-3, поэтому я его здесь приводить не буду, да нам он особо и не понадобится — этим полностью занимается терминал и драйвер.

Также у PICC в принципе отсутствует ATR, вместо него PCD получает от карты другие данные, на основе которых устанавливает соединение. Однако для совместимости с ISO/IEC 7816 (который, напомню, лежит в основе PC/SC) PCD формирует ATR вместо карты на основе данных из процедуры инициализации. Этот процесс описан в разделе 3.1.3.2.3 спецификации PC/SC part 3 .

В любом случае, для клиента PC/SC процесс начала работы с PICC практически ничем не отличается от ICC и логически выглядит примерно так же, как на иллюстрации из предыдущего раздела.

Обмен данными: термины и сокращения¶

Физические аспекты протокола для общения с чиповой картой (с контактной площадкой) определены в стандарте ISO/IEC 7816-3 (ГОСТ Р ИСО:МЭК 7816-3, это нас не интересует, поскольку за это отвечают компоненты PC/SC.

Собственно протокол для приложений определён в стандарте ISO/IEC 7816-4 (ГОСТ Р ИСО:МЭК 7816-4). В нём описывается формат команд и ответов APDU, структуры данных и приложений.

Сначала несколько терминов и сокращений (на базе определений из ГОСТ Р ИСО:МЭК 7816-4:2013, исправленных для нормального восприятия). Весь список я тут приводить не буду, только самое главные, мы их дальше будем активно использовать.

- Application

- Структуры, элементы данных и программные модули (на ICC/PICC), необходимые для выполнения определенных функций. Примеры приложений: банковское (Visa/MasterCard), телефонное (SIM для GSM-сети).

- APDU

- application protocol data unit, блок данных прикладного протокола: основной тип данных, который используется для связи ICC/PICC и IFD/PCD. APDU представляет собой всего лишь байтовый массив с определённой логической структурой.

Структура пары команда-ответ¶

«Драйверы» из PS/SC берут на себя всю низкоуровневую работу с протоколами, клиентам остаётся только сравнительно высокоуровневая часть: отправка и получение байтов стандартизированным образом.

Взаимодействие с NFC-картами происходит через эмуляцию протокола T=1, такой протокол также называется

T=CL. Однако для приложения работа с NFC-картой ничем не отличается от работы с картой с контактной площадкой.

Пара команда-ответ состоит из двух идущих подряд сообщений: APDU команды и APDU ответа. Каждый APDU представляет собой последовательность байтов со следующей структурой (Таблица 1 из раздела 5.1 стандарта ISO/IEC 7816-4):

Это достаточно сложное описание, к этой таблице в ISO/IEC 7816-4 прилагается подробное объяснение, рекомендую посмотреть его, если хотите полностью разобраться.

К счастью, всего существует четыре структурно отличающихся варианта APDU команды, их принято называть Case 1, Case 2, Case 3 и Case 4. Вот их структура:

Case 1:

| CLA | INS | P1 | P2 |

Case 2:

| CLA | INS | P1 | P2 | Le |

Case 3:

| CLA | INS | P1 | P2 | Lc | │ │ │ DATA │ │ │ |

длина DATA равна значению Lc

Case 4:

| CLA | INS | P1 | P2 | Lc | │ │ │ DATA │ │ │ | Le |

длина DATA равна значению Lc

APDU команды (также называется C-APDU) начинается с байта CLA — это класс команды, он задаёт параметры коммуникации, его структура детально описана в разделе 5.1.1 стандарта ISO/IEC 7816-4. Например, самый старший бит определяет принадлежность команды: если он установлен в 1, то это проприетарная команда, не описанная в стандарте ISO/IEC 7816-4. Вот несколько примеров CLA:

CLA │ Описание

═════╪══════════════════════════════════════════════════════════════════════════════

00 │ структура команды по ISO/IEC 7816-4, без защиты сообщений, логический канал 0

─────┼──────────────────────────────────────────────────────────────────────────────

8X │ электронный кошелёк/банковские карты

─────┼──────────────────────────────────────────────────────────────────────────────

A0 │ SIM-карты для сотовой связи

─────┼──────────────────────────────────────────────────────────────────────────────

FF │ используется для бесконтактных карт

❈ ❈ ❈

Командный байт INS определяет собственно команду (функцию). Полный список стандартных значений можно найти в разделе 5.1.2 стандарта ISO/IEC 7816-4. Например, стандарты для SIM-карт описывают свои команды для взаимодействия с картой.

❈ ❈ ❈

Следующие два байта P1 и P2 — это параметры команды, их семантика зависит от конкретных CLA и INS.

CLA, INS, P1 и P2 — это четыре обязательных поля любой С-APDU, они образуют заголовок команды и присутствуют во всех вариантах C-APDU.

❈ ❈ ❈

Поле Le (сокращение от Length, expected) задаёт, какой длины ответ мы хотим получить. Значение Le равное нулю обычно подразумевает «хотим получить все данные». Длина этого поля может быть 1, 2 или 3 байта, в стандарте описывается, как оно формируется. Если Le отсутствует (Case 1, Case 3), то ответ на команду (без учёта статусных байтов, о них ниже) будет нулевой длины.

❈ ❈ ❈

В поле Lc (сокращение от Length, command) задаётся размер дополнительного блока данных команды в байтах, если данных нет, то это поле должно отсутствовать.

Если Lc присутствует и содержит значение больше нуля (это значение принято обозначать как Nc), то далее идёт блок дополнительных данных команды ровно из Nc байтов.

❈ ❈ ❈

После отправки C-APDU в терминал, он возвращает ответ в виде R-APDU. Длина ответа должна быть как минимум два байта. В двух последних содержится статус выполнения команды. Если команда не возвращает ничего, R-APDU имеет следующий вид:

| SW1 | SW2 |

Если возвращаются данные, то такой:

| │ │ │ RESPONSE DATA │ │ │ | SW1 | SW2 |

Допустимые значения SW1/SW2 также определены в ISO/IEC 7816-4. Принято записывать значение статуса в виде hex-значения 0xXXYY, где XX — это SW1, а YY — SW2. 0xXXYY также иногда называют статусным словом (SW как раз означает Status Word). Например, статус успешного завершения команды равен 90 00, а целиком R-APDU может выглядеть так: 01 02 03 00 90 00. Запись 61XX означает, что SW1 = 61, а SW2 может принимать любое значение.

INS,CLA,P1и т.д. — это стандартизированные названия соответствующих байтов/полей в массиве байтов APDU, на них можно ссылаться при описании различных APDU. Они фигурируют во всех стандартах, так или иначе пересекающихся с ISO/IEC 7816.

❈ ❈ ❈

Любое взаимодействие с терминалом (и соответственно с картой) происходит через отправку и получение APDU. Плюс у каждого терминала бывают внутренние команды, которые не передаются на карту. Например, для управления светодиодами на корпусе используются псевдо-команды или псевдо-APDU, они используют зарезервированные CLA и INS для собственных операций.

❈ ❈ ❈

Рассмотрим команду Get Data (описывается в разделе 3.2.2.1.3 спецификации PC/SC part 3). Она определена только для бесконтактных карт/терминалов и в зависимости от значения P1 возвращает либо UID, либо байты предыстории (historical bytes) из ATS (ATS — Answer-to-Select — некий аналог ATR для PICC, участвующий в процессе инициализации бесконтактной карты в PCD).

Вот байты команды:

FF CA 00 00 00

Поле CLA здесь — FF, это значение является зарезервированным и в данном случае сигнализирует об использовании бесконтактного терминала (NFC).

Поле INS — CA, это код команды Get Data.

Параметры команды:

P1=00,P2=00— для получения UIDP1=01,P2=00— для получения байтов предыстории из ATS (пока не думайте, что такое байты предыстории, просто некие данные в ATR)

Поле Lc отсутствует и, значит, отсутствует следующий за ним блок данных команды. То есть Nc=0.

В поле Le стоит значение 00, то есть мы ожидаем все данные сразу.

В следующем примере я покажу, как отправлять команды и получать ответы.

example-03: Получение UID бесконтактной карты¶

Для этого примера можно использовать только терминал для бесконтактных чиповых карт.

Этот пример включает код из предыдущих по инициализации терминала. Единственное отличие — для подключения к терминалу мы требуем протокол T=1, без альтернативы T=0:

result = SCardConnect(sc_context, reader_name,

SCARD_SHARE_SHARED, SCARD_PROTOCOL_T1,

&reader, &active_protocol);

❈ ❈ ❈

Для отправки команды используется функция SCardTransmit(). Первым аргументом традиционно стоит хэндл терминала. Вторым идёт специальная структура с информацией об используемом протоколе, мы используем предопределённую константу SCARD_PCI_T1 для обозначения протокола T=CL (который на самом деле T=1 для бесконтактных карт). В данном случае PCI расшифровывается как Protocol Control Information.

В переменной send_buffer мы передаём байты APDU команды, а следующим аргументом указываем размер этого буфера.

В переменной recv_buffer мы задаём приёмный буфер, куда будет записан результат выполнения команды, его размер передаём в переменной recv_length После успешного выполнения команды в recv_length будет записана фактическая длина результата в приёмном буфере.

// APDU для получения UID

BYTE send_buffer[] = {0xFF, 0xCA, 0x00, 0x00, 0x00};

BYTE recv_buffer[0x20];

DWORD recv_length = sizeof(recv_buffer);

result = SCardTransmit(reader, SCARD_PCI_T1,

send_buffer, sizeof(send_buffer), NULL,

recv_buffer, &recv_length);

if (result != SCARD_S_SUCCESS) {

SCardDisconnect(reader, SCARD_RESET_CARD);

SCardReleaseContext(sc_context);

printf("%s\n", pcsc_stringify_error(result));

return 1;

}

В последних двух байтах ответа в буфере recv_buffer находятся байты состояния SW1 и SW2. В случае успешного завершения их значения должны быть такими: SW1=90, SW2=00.

Дальше мы печатаем весь ответ целиком, проверяем статус выполнения команды (переменная SW) и печатаем UID карты, если всё прошло успешно.

printf("Response APDU: ");

print_bytes(recv_buffer, recv_length);

BYTE SW1 = recv_buffer[recv_length-2];

BYTE SW2 = recv_buffer[recv_length-1];

int SW = SW1*256 + SW2;

if (SW != 0x9000) {

printf("Failed to fetch UID! SW1=%02X, SW2=%02X\n", SW1, SW2);

} else {

printf("Success!\n");

printf("Card UID: ");

print_bytes(recv_buffer, recv_length - 2);

}

UID бесконтактной карты определяется в разделе 6.4.4 стандарта ISO/IEC 14443-3 и может быть длиной 4, 7 или 10 байтов. UID в общем случае НЕ является постоянным уникальным идентификатором карты — стандарт допускает его динамическую случайную генерацию (картой). Основная цель UID — идентификация карты в цикле антиколлизии. Считается, что вероятность совпадения UID нескольких карт у одного терминала исчезающе мала.

Некоторые производители кард гарантируют, что все выпущенные ими чипы/карты размером 7 байтов уникальны. Однако не стоит на это полагаться.

❈ ❈ ❈

Теория: данные на смарт-карте¶

Типы карт по способу управления данными¶

Смарт-карты (и контактные, и бесконтактные) делятся на две группы:

- микропроцессорные карты — содержат микропроцессор и встроенное ПО для управления данными в памяти карты; они используются, например, в банковских картах, электронных паспортах, SIM-картах;

- карты памяти — содержат только данные и, возможно, средства разграничения доступа к ним; используются, например, как электронные проездные или карты оплаты в телефонах. Такие карты существенно дешевле микропроцессорных.

Микропроцессорная карта является мини-компьютером с процессором и памятью, в этом «компьютере» могут храниться данные в виде файлов и запускаться приложения. Типичный пример приложения — криптографическое, которое использует хранимый в постоянной памяти смарт-карты секретный ключ для шифрования/дешифрования данных извне карты, причём снаружи карты доступа к этому ключу нет нет.

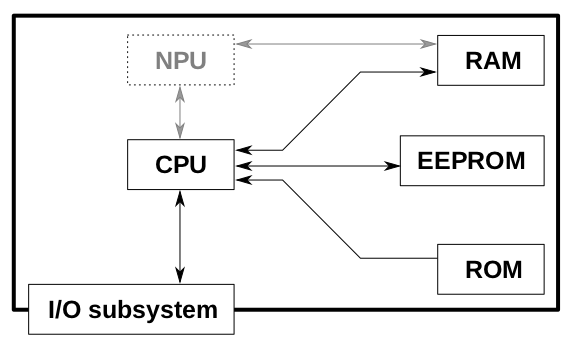

Логически любая микропроцессорная карта состоит из одних и тех же компонентов, вот они на схеме вместе со связями.

- CPU

- Главный микропроцессор карты, традиционно использовался 8-битный микроконтроллер с набором инструкций Motorola 6805 или Intel 8051, однако сейчас там может стоять гораздо более мощный (16- или даже 32-битный) процессор.

- NPU

- Опциональный математический сопроцессор, микроконтроллер со специфичной для какой-либо узкой задачи, например, для криптографических операций.

- I/O subsystem

- Подсистема ввода/вывода, через неё проходят все данные из карты и в карту.

- RAM

- Random access memory — оперативная память, очищается после отключения питания. Обычно размер оперативной памяти очень небольшой.

- ROM

- Read only memory — постоянная память, записанные на ней данные нельзя изменить, в ROM записывается, например, операционная система, криптографические и другие базовые программы.

- EEPROM

- Electronically erasable programmable read only memory — перезаписываемая память, содержимое которой не исчезает после отключения питания.

❈ ❈ ❈

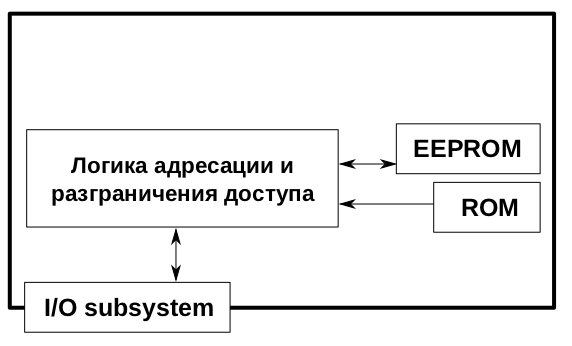

Карта памяти (memory card, storage card) устроена существенно проще, внутри неё нет полноценного микропроцессора, а только простой недорогой чип, умеющий выполнять фиксированные несложные операции. Устроена она примерно так:

- I/O subsystem

- Подсистема ввода/вывода, через неё проходят все данные из карты и в карту.

- ROM

- Read only memory — постоянная память, записанные на ней данные нельзя изменить. На картах памяти в ROM хранится, например, уникальный идентификатор карты, который присваивается при её изготовлении.

- EEPROM

- Electronically erasable programmable read only memory — перезаписываемая память, содержимое которой не исчезает после отключения питания. Размер этой памяти для карт данного типа обычно очень небольшой, измеряется буквально килобайтами.

- Логика адресации и разграничения доступа

- Это простой чип, обычно проприетарный с закрытой архитектурой, его роль состоит в обработке сигналов от подсистемы ввода-вывода и запись/чтение блоков памяти в EEPROM. Также этот чип отвечает за разграничение доступа к определённым блокам памяти.

❈ ❈ ❈

Самыми распространёнными бесконтактными картами памяти являются Mifare Classic. Они выпускаются как в виде традиционных пластиковых карт, так и виде брелков, наклеек и т.п. У Mifare собственный проприетарный протокол общения и своя собственная схема работы с данными.

Работа с картами памяти Mifare Classic¶

Карты Mifare Classic чрезвычайно популярны, поэтому я расскажу подробно, как с ними работать. Подробные спецификации можно скачать с официального сайта: http://cache.nxp.com/documents/data_sheet/MF1S50YYX_V1.pdf. У Mifare Classic свой собственный протокол и не все терминалы его поддерживают. ACR122U такие карты понимает.

В карте Mifare Classic 1K один килобайт в EEPROM, эта память разделена на 16 секторов, доступ к каждому сектору контролируется двумя разными ключами, которые обозначаются как Ключ A и Ключ B. Каждый сектор разделён на 4 блока по 16 байтов.

«Адреса» секторов начинаются с нуля: первый имеет адрес 0x0, второй — 0x1 и так далее до шестнадцатого сектора с адресом 0xf.

У блоков адресация сквозная через сектора и начинаются тоже с нуля, например, сектор 0x0 состоит из блоков с адресами {0x0, 0x1, 0x2, 0x3}, сектор 0x1 — из блоков {0x4, 0x5, 0x6, 0x7}, а сектор 0xF — из блоков {0x3C, 0x3D, 0x3E, 0x3F}.

Первый блок памяти карты (с адресом 0x0) зарезервирован под данные производителя и содержит, в частности, UID. Теоретически он защищён от перезаписи, однако существуют «хакерские» карты, где данные в этом блоке можно изменить.

❈ ❈ ❈

Последний блок каждого сектора называется трейлером сектора (sector trailer) и содержит (именно в таком порядке с нулевого байта): Ключ A (6 байтов, обязательно), условия доступа (access conditions, 3 байта), пользовательский байт, Ключ B (6 байтов). Вместо Ключа B, если он не нужен, можно хранить любые другие данные.

Перед любой операцией с памятью карты требуется обязательная аутентификация, она выполняется отдельно для каждого из блоков, к данным которых нужен доступ. Для аутентификации используется упомянутый ранее Ключ A (или Ключ B). Для всех операций используются APDU-команды, в целом процесс выглядит так:

- записать в память терминала 6 байтов ключа;

- выполнить команду аутентификации для нужного блока;

- выполнить нужную операцию с этим блоком.

PCD (Proxymity Coupling Device) транслирует C-APDU в сигнальный протокол карты, а потом так же транслирует ответ назад в R-APDU. Все операции происходят с блоками, то есть вы не можете изменять или читать отдельные байты, только блоки целиком.

Допустимые операции с памятью сектора определяются условиями доступа из трейлера сектора. Для каждого блока можно установить условия доступа (на операции Read, Write, Increment, Decrement, Restore) и какой ключ использовать для аутентификации (Ключ A или Ключ B). Отдельно задаются условия доступа к блоку с трейлером (read, write).

Каждый блок в зависимости от параметров в условиях доступа может быть либо бинарным блоком (read/write block, то есть набором байтов, который можно прочитать и записать), либо числовым блоком (value block, то есть в блоке хранится целое число размером 4 байта). К числовому значению в блоке помимо операций Read и Write можно также применять операции Increment, Decrement, Transfer и Restore. Числовое значение — это четырёхбайтовое знаковое целое, в блоке может храниться только одно значение, внутри байтов блока оно повторяется три раза для контроля целостности.

Работа с числовыми блоками выходит за границы спецификации PC/SC (и этой статьи), каждый производитель терминалов реализует собственные команды для этого.

❈ ❈ ❈

Условия доступа для каждого блока представляют собой три бита, они особым образом упакованы в трёх байтах из трейлера. В спецификации подробно описан способ хранения, а также приводятся таблицы, объясняющие, как именно нужно интерпретировать различные сочетания этих битов для всех типов блоков. Подробнее о битах доступа я расскажу в примере ниже.

Значение Ключа A можно только записать, но нельзя прочитать, эти байты всегда возвращаются заполненными нулями.

Теоретически такой подход к управлению данными позволяет добиться весьма впечатляющих результатов. Можно использовать разные наборы ключей A и B, чтобы сохранять в нужные блоки нужную информацию и безопасно её обновлять. Однако этот формат карты давно взломан и поэтому совершенно не безопасен: всю информацию (и ключи тоже) можно легко извлечь, а при желании можно сделать полную копию карты, используя специальные китайские карты-болванки.

Жизненный цикл карты Mifare Classic обычно такой:

- На заводе производится чип со стандартными ключами и условиями доступа.

- Партия чипов поставляется производителю носителей.

- Производитель вставляет чипы в различные оболочки: карту, брелок, наклейку итп. Возможно ещё и рисует что-нибудь на карте.

- Карта поставляется оптовой партией сервис-провайдеру, например, метрополитену.

- Провайдер персонифицирует карту, то есть заполняет её нужными значениями, регистрирует в своей базе идентификатор, выставляет новые условия доступа и меняет ключи.

- Карта попадает к конечному пользователю.

Когда я пишу «карта», я имею в виду чип, физически носитель этого чипа может быть наклейкой, брелком и т.д.

Помимо Mifare Classic существуют более защищённые микропроцессорные карты, но у них свой протокол, устроенный совершенно по-другому. Также существуют более защищённые карты Mifare Plus, у которых есть режим обратной совместимости с Mifare Classic, однако в этом режиме они точно так же уязвимы.

А теперь несколько практических примеров работы с картой Mifare Classic. После них я расскажу о микропроцессорных картах.

example-04: Чтение карты Mifare Classic¶

Для этого примера можно использовать только терминал для бесконтактных чиповых карт.

Для этого примера вам понадобится какая-нибудь карта Mifare Classic, для которой вы знаете хотя бы один ключ доступа. Идеально подойдёт чистая заводская неперсонифицированная карта.

Итак, мы инициировали соединение с библиотекой, прочитали список терминалов, выбрали первый и подключились к поднесённой карте.

В этом примере я буду APDU команды писать в виде строкового литерала и копировать в буфер функцией

memcpy(). Выглядит это примерно так:memcpy(send_buffer, "\x01\x02", 2);

Чтобы получить доступ к данным на карте, мы должны провести аутентификацию с правильным ключом. Этот процесс проходит в два этапа: сначала отправляем терминалу ключ, чтобы он его запомнил в своей внутренней памяти, а затем отправляем команду аутентификации со ссылкой на «сохранённый» ключ.

Первый этап: сохранение ключа в памяти терминала, это делается всё той же функцией SCardTransmit() для передачи APDU:

LONG send_buffer_size;

BYTE send_buffer[100];

const LONG recv_buffer_size = 100;

BYTE recv_buffer[recv_buffer_size];

// CLA INS P1 P2 Lc Command bytes

memcpy(send_buffer, "\xff" "\x82" "\x00" "\x00" "\x06" "\xff\xff\xff\xff\xff\xff", send_buffer_size);

DWORD recv_length = recv_buffer_size;

result = SCardTransmit(reader, SCARD_PCI_T1,

send_buffer, send_buffer_size, NULL,

recv_buffer, &recv_length);

APDU команды выглядит так: FF 82 00 00 06 FF FF FF FF FF FF

CLA = FFINS = 82, команда Load KeysP1 = 00, структура ключа, набор битов, в данном случае это означает, что ключ сохраняется в волатильной памяти, то есть терминал его забудет после отключения питания, ACR122U другие режимы не поддерживает, другие модели терминалов могут сохранять ключ в постоянной памяти.P2 = 0x00, номер ключа, для ACR122U здесь может стоять либо00, либо01. По сути это ссылка, которую мы передадим в следующей команде.Lc = 06, длина данных для команды, длина ключа 6 байтов- собственно данные ключа (мы используем стандартный, который производитель зашил в карту при изготовлении).

Эта команда не передаёт данные на карту, она исключительно для терминала.

Коды ошибок определены в спецификации PC/SC part 3, раздел 3.2.2.1.4, вы должны их все обрабатывать, если пишете нормальную программу. В нашем примере я обрабатываю только код успешного завершения 0x9000:

if (SW != 0x9000) {

printf("Failed to set keys\n");

printf("Response APDU: ");

print_bytes(recv_buffer, recv_length);

SCardDisconnect(reader, SCARD_RESET_CARD);

SCardReleaseContext(sc_context);

return 1;

}

❈ ❈ ❈

Следующий этап — аутентификация, она выполняется для конкретного блока. Опять вызываем SCardTransmit(), но уже с другой командой — General Authenticate, она описана в спецификации PC/SC part 3, раздел 3.2.2.1.6.

recv_length = recv_buffer_size;

send_buffer_size = 10;

// CLA INS P1 P2 Lc Command bytes

memcpy(send_buffer, "\xff" "\x86" "\x00" "\x00" "\x05" "\x01\x00\x00\x60\x00", send_buffer_size);

result = SCardTransmit(reader, SCARD_PCI_T1,

send_buffer, send_buffer_size, NULL,

recv_buffer, &recv_length);

APDU команды выглядит так: FF 86 00 00 05 01 00 00 60 00

CLA = FFINS = 86, команда General AuthenticateP1 = 00, должен стоять нольP2 = 00, должен стоять нольLc = 05, длина данных для команды, 5 байтов- собственно данные, они имеют следующую структуру

01— версия, на данный момент только0100— MSB номера блока00— LSB номера блока, в нашем случае мы хотим прочитать нулевой блок60— типа ключа, который мы хотим использовать для аутентификации,60означает Ключ A,61— Ключ B.00— номер ключа, см. вызов предыдущей команды, аргумент P2

Статус успешно завершённой операции — 0x9000. Коды ошибок определены в спецификации PC/SC part 3, раздел 3.2.2.1.6, вы должны их все обрабатывать, если пишете нормальную программу. Однако тот же ACR122U у меня на любую ошибку возвращает всегда статус 0x6300, так что поддержка PC/SC у конкретного девайса не всегда соответствует спецификации.

❈ ❈ ❈

Третий этап — чтение данных. В нашем примере мы хотим прочитать нулевой блок (для которого в предыдущей команде проводили аутентификацию).

recv_length = recv_buffer_size;

send_buffer_size = 5;

// CLA INS P1 P2 Le

memcpy(send_buffer, "\xff" "\xb0" "\x00" "\x00" "\x10", send_buffer_size);

result = SCardTransmit(reader, SCARD_PCI_T1,

send_buffer, send_buffer_size, NULL,

recv_buffer, &recv_length);

CLA = FFINS = B0, команда Read BinaryP1 = 00MSB номера блокаP2 = 00LSB номера блокаLe = 10, размер ожидаемого результата, 16 байтов

Если мы правильно угадали с ключом, терминал должен вернуть R-APDU с байтами нулевого блока. В случае моей карты это выглядит так:

% make && ./example-04

cd ../util && make

make[1]: `libutil.a' is up to date.

cc -Wall -c -o example-04.o example-04.c

cc -o example-04 example-04.o ../util/libutil.a -framework PCSC

Connection to PC/SC established

Use reader 'ACS ACR122U'

Card connected, protocol to use: T1.

Block bytes: 9C 9C AC 99 35 08 04 00 01 51 BE 34 B3 D0 FB 1D

Connection to PC/SC closed

В этом блоке находится записанная производителем системная информация о карте, например, UID.

Вы можете поэкспериментировать с кодом, например, чтобы вернуть содержимое второго блока (с адресом 0x0001), отправьте команду с таким APDU:

// CLA INS P1 P2 Le

memcpy(send_buffer, "\xff" "\xb0" "\x00" "\x01" "\x10", send_buffer_size);

Для новой карты производитель устанавливает фиксированные ключи, некоторые из них приведены в таблице ниже:

Производитель │ Ключ A │ Ключ B

══════════════╪═════════════════════╪════════════════════

NXP │ FF FF FF FF FF FF │ FF FF FF FF FF FF

──────────────┼─────────────────────┼────────────────────

Infineon │ A0 A1 A2 A3 A4 A5 │ B0 B1 B2 B3 B4 B5

Важные моменты из этого примера

- В каждом секторе есть блок, в котором хранятся ключи (только для этого сектора!) и условия доступа для всех четырёх блоков сектора.

- Всего в секторе можно хранить два ключа: Ключ A и Ключ B.

- Для каждого блока можно установить свои параметры доступа.

- Для любых операций с данными на карте Mifare Classic требуется предварительная аутентификация для конкретного блока, после чего можно без аутентификации получить доступ к остальным блокам сектора (с этим же ключом).

- Аутентификация выполняется в два этапа: сначала ключ загружается в терминал, а затем производится аутентификация со ссылкой на ранее загруженный ключ.

- Ключ живёт в терминале до его отключения, если он был загружен в волатильную память.

- Если загрузить ключ в неволатильную память, он будет доступен и после отключения.

- В ACR122U можно загрузить одновременно только два ключа и только в волатильную память.

- У каждого терминала есть особенности, поэтому обязательно читайте документацию.

- Для новой карты ключи A и B установлены в значения по умолчанию, разные для разных производителей.

example-05: Разбор данных на карте Mifare Classic¶

Для этого примера можно использовать только темринал для бесконтактных чиповых карт.

В этом примере мы попытаемся прочитать всю карту.

Этот и все последующие примеры написаны на языке C++ вместо C, а вся работа с PC/SC инкапсулирована в отдельную библиотеку

xpcsc, лежащую рядом с примерами. C++ — язык более высокого уровня, чем C и в нём код получается более понятным и выразительным. Сам код библиотеки я описывать в статье не буду, там нет ничего сложного, всего лишь удобная обёртка для низкоуровневых вызовов PC/SC плюс несколько сервисных классов, функций и макросов.Я специально не стал уходить глубоко в абстракции — вся логика работы с новыми объектами примерно соответствует логике библиотеки pcsc. Однако вся нудная и многословная часть (типа подготовки байтовых массивов и работа с памятью) максимально скрыта.

Чтобы читать код, вам нужно знать C++.

Для операций с байтами и байтовыми буферами я использую тип

xpcsc::Bytes, определённый какstd::basic_string<xpcsc::Byte>. В свою очередьxpcsc::Byteопределён как синоним дляuint8_t.

Задача:

- пройтись по всем секторам карты и попробовать аутентифицироваться на каждом фиксированными ключами;

- попытаться прочитать содержимое всех блоков при успешной аутентификации;

- попытаться прочитать условия доступа для каждого сектора;

- красиво изобразить результат на экране в псевдографике.

Я не буду объяснять построчно, что делает программа, там нет ничего сложного, расскажу только о ключевых моментах.

Для запуска вам понадобится карта с известными ключами, в моём коде используются стандартные «фабричные» ключи.

❈ ❈ ❈

Для хранения содержимого карты и сопутствующей информации мы сначала определяем несколько структур данных:

typedef enum {Key_None, Key_A, Key_B} CardBlockKeyType;

struct AccessBits {

xpcsc::Byte C1 : 1, C2 : 1, C3 :1;

bool is_set;

AccessBits() : is_set(false) {};

};

struct CardContents {

xpcsc::Byte blocks_data[64][16];

xpcsc::Byte blocks_keys[64][6];

CardBlockKeyType blocks_key_types[64];

AccessBits blocks_access_bits[64];

};

Логика программы предельно простая:

- проходим по всем блокам и заполняем структуру типа

CardContents; - красиво печатаем содержимое этой структуры.

Все операции с библиотекой PC/SC инкапсулированы в класс xpcsc::Connection, инициализация происходит так:

xpcsc::Connection c;

try {

c.init();

} catch (xpcsc::PCSCError &e) {

std::cerr << "Connection to PC/SC failed: " << e.what() << std::endl;

return 1;

}

Получение списка терминалов и подключение к первому делаются так же просто:

std::vector<std::string> readers = c.readers();

if (readers.size() == 0) {

std::cerr << "[E] No connected readers" << std::endl;

return 1;

}

xpcsc::Reader reader;

try {

std::string reader_name = *readers.begin();

std::cout << "Found reader: " << reader << std::endl;

eader = c.wait_for_reader_card(reader_name);

} catch (xpcsc::PCSCError &e) {

std::cerr << "Wait for card failed: " << e.what() << std::endl;

return 1;

}

Здесь переменная типа xpcsc::Reader — это хэндл, который нужен далее для всех операций с терминалом.

❈ ❈ ❈

Дальше получаем и парсим ATR классом xpcsc::ATRParser, заодно проверяем, что у нас в терминале именно бесконтактная карта:

xpcsc::Bytes atr = c.atr(reader);

std::cout << "ATR: " << xpcsc::format(atr) << std::endl;

// parse ATR

xpcsc::ATRParser p;

p.load(atr);

if (!p.checkFeature(xpcsc::ATR_FEATURE_PICC)) {

std::cerr << "Contactless card required!" << std::endl;

return 1;

}

Также проверяем, что терминале карта Mifare Classic 1K:

if (!p.checkFeature(xpcsc::ATR_FEATURE_MIFARE_1K)) {

std::cerr << "Mifare card required!" << std::endl;

return 1;

}

Класс xpcsc::ATRParser инкапсулирует операции парсинга байтового массива ATR, описание этого алгоритма заслуживает отдельной статьи.

❈ ❈ ❈

Дальше в коде мы пытаемся подобрать ключ к каждому блоку, для этого используем список из нескольких предопределённых стандартных ключей и проверяем каждый на всех секторах.

Ключи задаются в коде следующим образом:

const size_t keys_number = 3;

xpcsc::Byte keys[keys_number][6] = {

{0xFF, 0xFF, 0xFF, 0xFF, 0xFF, 0xFF}, // NXP factory default key

{0xA0, 0xA1, 0xA2, 0xA3, 0xA4, 0xA5}, // Infineon factory default key A

{0xB0, 0xB1, 0xB2, 0xB3, 0xB4, 0xB5} // Infineon factory default key B

};

Для всех операций в коде определены константы-шаблоны, на основе которых дальше создаются реальные команды:

// template for Load Keys command

const xpcsc::Byte CMD_LOAD_KEYS[] = {0xFF, 0x82, 0x00, 0x00,

0x06, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00};

// template for General Auth command

const xpcsc::Byte CMD_GENERAL_AUTH[] = {0xFF, 0x86, 0x00, 0x00,

0x05, 0x01, 0x00, 0x00, 0x60, 0x00};

// template for Read Binary command

const xpcsc::Byte CMD_READ_BINARY[] = {0xFF, 0xB0, 0x00, 0x00, 0x10};

А также байтовые буферы для запроса и ответа:

xpcsc::Bytes command;

xpcsc::Bytes response;

Вызов команды через объект xpcsc::Connection на основе этих констант делается так (на примере команды Load Keys):

command.assign(CMD_LOAD_KEYS, sizeof(CMD_LOAD_KEYS));

// заменяем 6 байтов начиная с пятого на 6 байтов из массива keys[k]

command.replace(5, 6, keys[k], 6);

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

// здесь обработка ошибки

}

❈ ❈ ❈

Каждая проверка — это последовательный вызов команд Load Keys и General Auth, вторая команда делается так:

command.assign(CMD_GENERAL_AUTH, sizeof(CMD_GENERAL_AUTH));

// записываем в байт 7 адрес блока

command[7] = first_block;

// записываем в байт 8, какой ключ использовать (`61` — ключ B)

command[8] = 0x61;

c.transmit(reader, command, &response);

if (c.response_status(response) == 0x9000) {

// здесь читаем данные, так как команда завершилась успешно

}

❈ ❈ ❈

После успешной аутентификации можно прочитать содержимое блока, делается это командой Read Binary, она описана в разделе 3.2.2.1.8 спецификации PC/SC part 3.

command.assign(CMD_READ_BINARY, sizeof(CMD_READ_BINARY));

// в байт 3 (это поле P2) записываем адрес блока

command[3] = block;

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

// обработка ошибки

}

Адрес блока указывается в аргументах команды P1 (старший байт) и P2 (младший байт). Так как у нас количество блоков меньше 256, мы используем только P2.

❈ ❈ ❈

Как вы уже заметили, тип xpcsc::Bytes очень удобен для манипуляции с байтами. Подробное его описание со всеми возможными методами можно прочитать в описании базового класса http://en.cppreference.com/w/cpp/string/basic_string.

❈ ❈ ❈

Информация об условиях доступа записана в трейлере сектора в байтах 6, 7 и 8. Для каждого блока условия доступа определяются тремя битами, их принято обозначать как C1, C2, C3. Эти биты определённым образом распределены по битовым представлениям байтов 6, 7 и 8. Всего нам нужно 4×3=12 битов, они хранятся в 24 битах (8×3=24) два раза: в прямом и инвертированном видах. Теоретически, при чтении трейлера вы должны проверять целостность, чтобы соответствующие биты на инвертированной и прямой позициях дополняли друг друга, но я здесь этого не делаю.

Сочетания битов имеют разный смысл для обычных блоков (первых трёх) и трейлера. Ниже две таблицы, как их интерпретировать, они взяты (в несколько модифицированном виде) из технической документации к карте Mifare Classic 1K.

Сочетание битов C1, C2 и C3 для первых трёх блоков сектора определяет следующие условия доступа:

C1 C2 C3 │ Что можно делать (остальное нельзя)

═══════════╪════════════════════════════════════════════════════════════════════

0 0 0 │ Разрешены все операции для ключей A или B

0 1 0 │ Read(А,B)

1 0 0 │ Read(A,B), Write(B)

1 1 0 │ Read(A,B), Write(B), Increment(B), Decrement/Transfer/Restore(A,B)

0 0 1 │ Read(A,B), Decrement/Transfer/Restore(A,B)

0 1 1 │ Read(B), Write(B)

1 0 1 │ Read(B)

1 1 1 │ Запрещены все операции для обоих ключей

Здесь запись типа Read(A,B) означает, что разрешено чтение ключом A или B, Write(B) — разрешена запись только ключом B и так далее.

Сочетание битов C1, C2 и C3 для трейлера сектора определяет следующие условия доступа до блока с трейлером:

C1 C2 C3 │ Что можно делать (остальное нельзя)

═══════════╪════════════════════════════════════════════════════════════════════

0 0 0 │ WriteA(A), AccessRead(A), ReadB(A), WriteB(A)

0 1 0 │ AccessRead(A), ReadB(A)

1 0 0 │ WriteA(B), AccessRead(A,B), WriteB(B)

1 1 0 │ AccessRead(A,B)

0 0 1 │ WriteA(A), AccessRead(A), AccessWrite(A), ReadB(A), WriteB(A)

0 1 1 │ WriteA(B), AccessRead(A,B), AccessWrite(B), WriteB(B)

1 0 1 │ AccessRead(A,B), AccessWrite(B)

1 1 1 │ AccessRead(A,B)

Здесь ReadB(A) означает, что можно ключом A читать ключ B, WriteA(B) — ключом B записать ключ А, AccessRead(A) можно читать байты контроля доступа ключом A и так далее.

Обратите внимание, что использовать Ключ B для контроля доступа можно только при условии, что условия доступа на трейлер не позволяют его прочитать. Ключ A нельзя прочитать никогда. Биты доступа можно прочитать всегда либо ключом A, либо ключом B. Если какой-то из элементов запрещено читать, то в нём возвращаются нули.

Важные моменты из этого примера

- C++ гораздо выразительнее, компактнее и удобнее C.

- Подбор ключей по такой схеме — очень неэффективная операция.

- Неправильной установкой битов доступа можно полностью отрезать себе доступ к блоку.

- Новая «заводская» карта использует стандартные ключи, которые зависят от производителя.

- Некоторые карты снабжены защитой от перебора ключей, для них операция General Auth вернёт ошибку в течение некоторого интервала времени, если предыдущая попытка была неудачной.

example-06: Персонализация карты Mifare Classic 1K¶

Для этого примера можно использовать только терминал для бесконтактных чиповых карт.

Цель этого примера: продемонстрировать запись данных на карту.

Персонализацией карты называется процесс её подготовки для реального использования:

- планирование структуры блоков памяти карты;

- запись данных в блоки;

- установка ключей;

- установка условий доступа.

Вам понадобится чистая «фабричная» карта Mifare Classic 1K, если такой карты нет, подойдёт любая другая с одним чистым (свободным) сектором. Найти чистый сектор вам поможет программа из предыдущего примера.

Мы напишем сразу четыре программы: для персонализации (активации) карты, для «использования» (списывания с баланса при каждом прикосновении к терминалу), для проверки баланса, для «сброса» (восстановления изначального состояния).

Будем эмулировать «электронный проездной»:

- «активация» (персонификация) чистой карты;

- «пополнение» карты в процессе активации;

- просмотр баланса карты;

- «списывание» фиксированной суммы при использовании карты.

Примерный сценарий работы готового проекта:

- запускаем программу tcard-activate и подносим чистую карту к терминалу;

- карта «активируется» и пополняется на 15 000 у.е.;

- останавливаем tcard-activate и запускаем tcard-use;

- теперь при каждом прикосновении карты к терминалу с неё будет списываться 170 у.е. и печататься остаток доступных средств.

Если запустить программу tcard-balance, то будет напечатан текущий баланс с карты.

Все нужные данные будем хранить в одном блоке на карте. Сумму будем записывать 16-битным целым без знака (два байта) в первых двух байтах блока. Условия доступа на блок менять не будем.

Для «деактивации» карты будем использовать программу tcard-deactivate — она очищает блок с балансом и меняет ключи для этого сектора на изначальные.

Все эти программы очень похожи, так как используют одинаковые блоки кода.

Планирование данных¶

Параметры персонификации карты (набор констант) поместим в отдельный файл card.hpp, который будем подключать в каждой программе. Изначально он выглядит так:

const uint8_t CARD_SECTOR = 0x5;

const uint8_t CARD_SECTOR_BLOCK = 0x2;

const uint8_t CARD_BLOCK = ((CARD_SECTOR * 4) + CARD_SECTOR_BLOCK);

const uint8_t CARD_SECTOR_TRAILER = ((CARD_SECTOR * 4) + 3);

const uint8_t DEFAULT_KEY_A[6] = {0xFF, 0xFF, 0xFF, 0xFF, 0xFF, 0xFF};

const uint8_t ACTIVE_KEY_A[6] = {0xAA, 0xBB, 0xCC, 0xDD, 0xEE, 0xFF};

const uint16_t INITIAL_BALANCE = 15000;

const uint16_t TICKET_PRICE = 170;

Используем третий (0x2) блок шестого (0x5) сектора (его полный адрес вычисляется в константе CARD_BLOCK), «фабричный» ключ храним в константе DEFAULT_KEY_A, активный ключ — в константе ACTIVE_KEY_A. Вы можете вместо этих параметров прописать собственные, если они отличаются от моих.

Также в этом файле определим константные байтовые массивы с шаблонами команд, они общие для всех программ:

// template for Load Keys command

const xpcsc::Byte CMD_LOAD_KEYS[] = {0xFF, 0x82, 0x00, 0x00,

0x06, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00};

// template for General Auth command

const xpcsc::Byte CMD_GENERAL_AUTH[] = {0xFF, 0x86, 0x00, 0x00,

0x05, 0x01, 0x00, 0x00, 0x60, 0x00};

// template for Read Binary command

const xpcsc::Byte CMD_READ_BINARY[] = {0xFF, 0xB0, 0x00, 0x00, 0x10};

// template for Update Binary command

unsigned char CMD_UPDATE_BINARY[] = {0xFF, 0xD6, 0x00, 0x00, 0x10,

0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00};

Эти байтовые массивы будут использоваться для инициализации команд в объектах типа xpcsc::Bytes.

Новая команда, которую мы будем использовать в этом примере — Update Binary, она подробно описана в разделе 3.2.2.1.9 спецификации PC/SC part 3.

tcard-activate¶

Стандартное начало: подключение к библиотеке, получение списка терминалов, подключение к терминалу, ожидание карты и проверка типа карты.

Дальше загружаем в терминал ключ из константы DEFAULT_KEY_A и пытаемся им авторизоваться в блоке CARD_BLOCK:

command.assign(CMD_LOAD_KEYS, sizeof(CMD_LOAD_KEYS));

// заменяем 6 байтов, начиная с байта 5, на значение ключа

command.replace(5, 6, DEFAULT_KEY_A, 6);

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Failed to load key" << std::endl;

return 1;

}

// аутентифицируемся ключом A, чтобы получить доступ к блоку CARD_BLOCK

command.assign(CMD_GENERAL_AUTH, sizeof(CMD_GENERAL_AUTH));

command[7] = CARD_BLOCK;

command[8] = 0x60;

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Cannot authenticate using DEFAULT_KEY_A!" << std::endl;

return 1;

}

Дальше считываем нужный блок и проверяем, что он содержит только нули — мы активируем чистую «фабричную» карту!

command.assign(CMD_READ_BINARY, sizeof(CMD_READ_BINARY));

command[3] = CARD_BLOCK;

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Cannot read block!" << std::endl;

return 1;

}

for (size_t i = 0; i < 15; i++) {

if (response.at(i) != 0) {

std::cerr << "Block must be filled with zeroes!" << std::endl;

return 1;

}

}

Формируем в байтовом массиве блок с балансом (из константы INITIAL_BALANCE) в первых двух байтах и записываем его на карту командой Update Binary:

// первоначальный баланс

uint16_t balance = INITIAL_BALANCE;

// создаём пустой блок с нулями

xpcsc::Bytes balance_block(16, 0);

// записываем баланс в первые два байта

balance_block.replace(0, 2, (xpcsc::Byte*)&balance, 2);

// записываем весь блок на карту

command.assign(CMD_UPDATE_BINARY, sizeof(CMD_UPDATE_BINARY));

command[3] = CARD_BLOCK;

// копируем 16 байтов блока в команду

command.replace(5, 16, balance_block.c_str(), 16);

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Cannot update block!" << std::endl;

return 1;

}

И в конце нужно выставить новые ключи для карты. Для этого мы считываем трейлер сектора, прописываем в нём новые ключи (оба: A и B) на нужных позициях и обновляем трейлер как обычный блок:

// читаем блок-трейлер

command.assign(CMD_READ_BINARY, sizeof(CMD_READ_BINARY));

command[3] = CARD_SECTOR_TRAILER;

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Cannot read block!" << std::endl;

return 1;

}

// вытаскиваем 16 байтов блока из ответа

xpcsc::Bytes trailer = response.substr(0, 16);

// записываем ключ A

trailer.replace(0, 6, ACTIVE_KEY_A, 6);

// и ключ B

trailer.replace(10, 6, ACTIVE_KEY_A, 6);

// обновляем блок-трейлер на карте

command.assign(CMD_UPDATE_BINARY, sizeof(CMD_UPDATE_BINARY));

command[3] = CARD_SECTOR_TRAILER;

command.replace(5, 16, trailer.c_str(), 16);

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Cannot update block!" << std::endl;

return 1;

}

Этот шаг самый опасный: если вы случайно повредите блок с условиями доступа, то можете навсегда потерять доступ ко всему сектору!

❈ ❈ ❈

После запуска программа ждёт карту с чистым блоком и пытается записать этот блок и также сменить ключи. Затем программа сама завершается, в случае успеха пишет Card activated!, в случае неудачи — печатает сообщение об ошибке.

tcard-balance¶

Напишем программу для проверки баланса. Она совсем простая, весь «активный» код выглядит так:

// загружаем ACTIVE_KEY_A

command.assign(CMD_LOAD_KEYS, sizeof(CMD_LOAD_KEYS));

command.replace(5, 6, ACTIVE_KEY_A, 6);

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Failed to load key" << std::endl;

return 1;

}

// аутентифицируемся ключом A, чтобы получить доступ к блоку CARD_BLOCK

command.assign(CMD_GENERAL_AUTH, sizeof(CMD_GENERAL_AUTH));

command[7] = CARD_BLOCK;

command[8] = 0x60;

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Cannot authenticate using ACTIVE_KEY_A!" << std::endl;

return 1;

}

// читаем CARD_BLOCK

command.assign(CMD_READ_BINARY, sizeof(CMD_READ_BINARY));

command[3] = CARD_BLOCK;

c.transmit(reader, command, &response);

if (c.response_status(response) != 0x9000) {

std::cerr << "Cannot read block!" << std::endl;

return 1;

}

// извлекаем баланс из первых двух байтов

uint16_t balance = 0;

memcpy(&balance, response.c_str(), 2);

// печатаем баланс

std::cout << "Card balance is: " << balance << std::endl;

Результат выполнения программы на активированной карте выглядит так:

% ./tcard-balance

Found reader: ACS ACR122U

Card balance is: 15000

А на не активированной карте — так:

% ./tcard-balance

Cannot authenticate using ACTIVE_KEY_A!

tcard-use¶

Эта программа работает так: при каждом прикосновении карты к терминалу, с карты списывается фиксированная сумма у.е. Все наши предыдущие команды завершались сразу после выполнения операции. Однако в этой нам необходимо постоянно «слушать» терминал и отслеживать добавление и убирание карты, это несколько меняет логику работы и я расскажу о структуре этой программы подробнее.

Начинается всё стандартно: подключение библиотеки, чтение списка терминалов, получение имени первого терминала в переменной reader_name. А вот дальше всё по-другому.

Вся внутренняя логика обёрнута вот в такой код:

try {

while (1) {

// вся логика здесь

}

} catch (xpcsc::PCSCError &e) {

std::cerr << "PC/SC operation failed: " << e.what() << std::endl;

return 1;

}

Внутри бесконечного цикла while(1) {} необходимо сделать следующее:

- остановить выполнение кода до появления карты в терминале;

- выполнить операции с картой;

- убедиться, что подключена карта нужного типа;

- аутентифицироваться ключом ACTIVE_KEY_A;

- прочитать текущий баланс из блока CARD_BLOCK;

- обновить баланс (если это можно сделать);

- записать обновлённое содержимое блока назад на карту.

Я подробно расскажу о каждом из этих пунктов.

остановить выполнение кода до появления карты в терминале¶